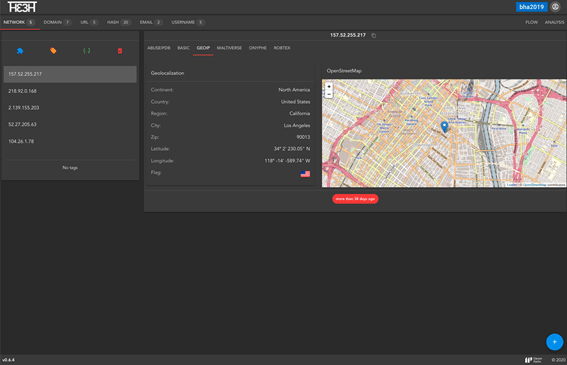

Llega por primera vez a tus manos algún IOC. Pongamos un hash, URL, IP o dominio sospechoso. Necesitas conocer cierta información básica. ¿Es malware? ¿Está en algún repositorio? ¿Desde qué fecha? ¿Whois? ¿País de origen? ¿Está en pastebin?

Comienzas a abrir pestañas, a meter contraseñas en los diferentes servicios y comienzan las consultas. Con suerte tienes una API compartida con algún compañero de trabajo y después de consultar varios sistemas, abres un TXT para pasar a limpio la información a la plataforma de inteligencia. Tu compañero de trabajo, con el que compartes esas APIs y esas contraseñas pero que está en otro lugar del mundo en tu equipo, hace lo mismo, porque también le ha llegado el mismo IOC. Esto se acabó con TheTHE.

Tras presentarla en la Black Hat de Londres de 2019, la última versión está llena de novedades, algunas más visibles que otras. La más interesante, sin duda, es el la del Timeline.

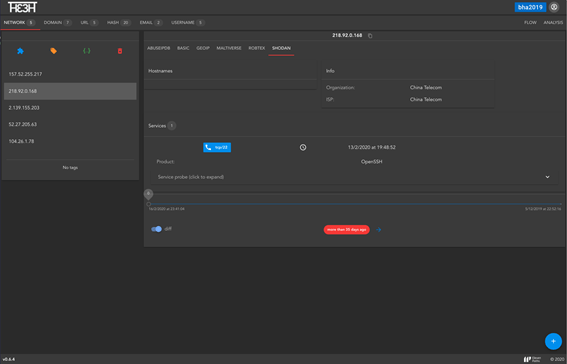

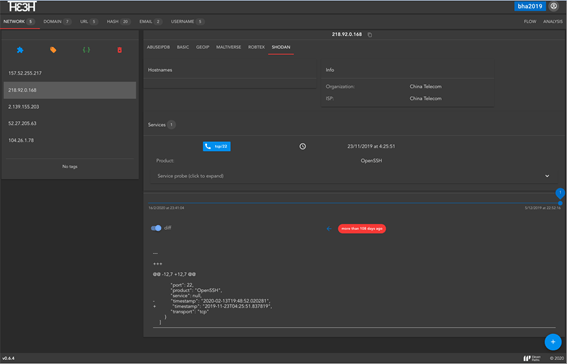

El Timeline nos ofrece una panorámica a través del tiempo de qué resultados ofrecía un plugin en un determinado momento. Es decir, cada vez que lanzamos un plugin, si sus resultados difieren de su último lanzamiento, se muestra la nueva información a la vez que se almacena la anterior para su consulta. Además, existe la posibilidad de hacer un diff con lo que podemos ver exactamente de qué cambios se tratan.

Por ejemplo, imaginemos que hemos lanzado una consulta a Shodan y la respuesta varía con el tiempo. En TheTHE tendríamos ambas respuestas accesibles a golpe de ratón y en nuestra propia base de datos.

Además, hemos mejorado muchísimo la forma de cargar IoCs, que ahora pueden ir por bloques y clasificados automáticamente. Si eres analista o trabajas en un SOC, equipo de investigación, TheTHE es para ti.

Para saber más, no te pierdas los anteriores posts en los que hablamos de esta herramienta:

The post TheTHE, nuestra herramienta de Threat Hunting, ahora con Timeline appeared first on Think Big.